在內網滲透過程中,獲取 windows 系統權限后,提取本地哈希值是一項關鍵操作。今天我們將介紹一款功能強大的工具,它整合了七種不同的方法來轉儲 lsass 內存。工具的下載地址如下:

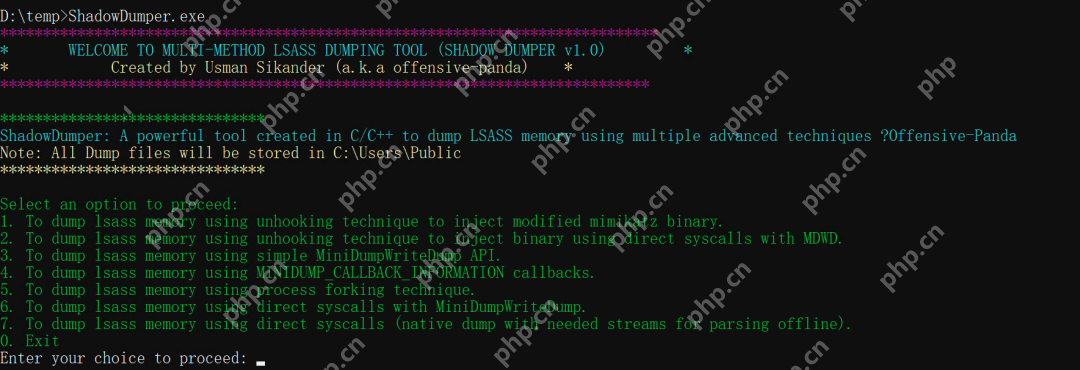

運行工具的界面如下:

如果不帶任何參數運行該程序,程序會提示你輸入所需的方法,參數范圍為 1 到 7,每個參數對應不同的功能:

- 使用解除掛鉤技術轉儲 lsass 內存,并注入修改后的 mimikatz 二進制文件。

- 使用解除掛鉤技術轉儲 lsass 內存,并使用 MDWD 的直接系統調用注入二進制文件。

- 使用簡單的 MiniDumpWriteDump API 轉儲 lsass 內存。

- 使用 MINIDUMP_CALLBACK_INFORMATION 回調轉儲 lsass 內存。

- 使用進程分叉技術轉儲 lsass 內存。

- 使用 MiniDumpWriteDump 的直接系統調用轉儲 lsass 內存。

- 使用直接系統調用轉儲 lsass 內存(本機轉儲,帶有離線解析所需的流)。

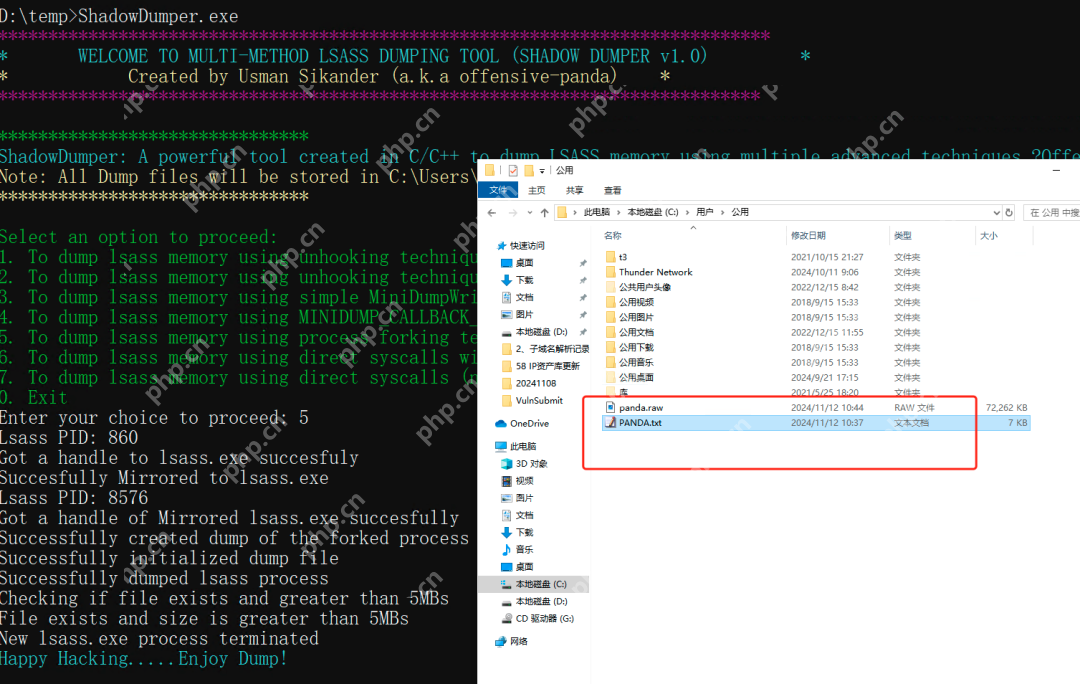

假設我們隨機選擇方法 5,運行結果如下: